|

(Úvod do problematiky internetovej bezpečnosti pre knižnice)

Úvod

Keď chceme uvažovať o bezpečnostných rizikách online katalógov, ktoré sú prístupné prostredníctvom internetu,

musíme sa snažiť túto problematiku vidieť v celom kontexte bezpečnosti dát na internete. Problematika bezpečnosti

online katalógov a ich bezpečnosti v našich podmienkach zatiaľ rozpracovaná nebola, táto úvaha má za cieľ slúžiť

skôr ako úvod do tejto problematiky. Je to totiž otázka, ktorú vôbec nemožno podceňovať, aj keď často sa to môže

stávať. A vinná nemusí byť vždy len knižnica.

Ochrana osobných údajov

Jednou z povinností knižnice je uchovávať a sprístupňovať informácie, či už v bežnej forme, alebo v

elektronickej forme. Môžu to byť informácie rôzneho druhu, bibliografická databáza kníh, článkov, iných typov

dokumentov alebo napr. digitálna knižnica atď. Ale je tiež nutné poznamenať, že nielen tieto typy dát knižnica

uchováva. Pokiaľ má knižnica knižnično-informačný systém (ďalej KIS) s modulom výpožičiek, tento v sebe s najväčšou

pravdepodobnosťou obsahuje databázu čitateľov. O každom čitateľovi sa tu teda nachádza dostatok informácií, ktoré

sa nesmú zverejňovať bez vedomia ich majiteľa. K tomu sa vzťahuje zákon č. 428/2002 Z. z. (z 3. júla 2002) o

ochrane osobných údajov, ktorý okrem iného definuje aj to, čo sú to osobné údaje a aké údaje sa za ne považujú,

ďalej sa zaoberá zásadami spracúvania osobných údajov a účelmi ich spracúvania, ako aj súhlasom dotknutej osoby,

ktorá musí o spracúvaní svojich osobných údajov vedieť. Keďže tieto údaje sú často citlivé, môžu byť sprístupnením

na sieť ohrozené – jednak môžu byť odtajnené a odcudzené, jednak môže byť porušená ich integrita, prípadne môže

dôjsť k ich úplnej strate a pod. Knižnica si tieto fakty musí uvedomiť.

Komplexná sieťová bezpečnosť knižnice ako prostriedok k bezpečným online katalógom

Predpokladajme, že v knižnici máme lokálnu sieť počítačov (LAN), kde máme zároveň aj náš KIS, a celá táto

sieť je pripojená na internet, aby používatelia mohli vyhľadávať a realizovať svoje výpožičky aj na diaľku

prostredníctvom internetu. Postaviť v súčasnosti naozaj bezpečnú počítačovú sieť a prepojiť ju s vonkajškom sa javí

dnes ťažšie ako kedykoľvek predtým. Problém je v tom, že síce technológie sa stále vylepšujú, no zároveň priamo

úmerne vzrastajú aj riziká dopadajúce na inštitúcie, ktoré takéto siete prevádzkujú. Zároveň správcovia takejto

siete musia zabezpečiť ochranu celej knižničnej siete, zabezpečiť prístup a funkčnosť verejných počítačov a tiež

umožniť prístup do zabezpečených databáz knižnice. Toto úsilie by malo zahŕňať spoluprácu nielen správcov siete,

počítačových technikov, ale aj knihovníkov a ostatného personálu knižnice.

Prečo by teda knižnica mala dbať na sieťovú bezpečnosť? Zdanlivo sa to môže zdať ako zbytočné, ale otázky

bezpečnosti sa v súčasnosti už nedajú podceňovať. Riziká ohrozenia alebo straty či modifikácie dát sa modernizáciou

sofvérových a hardvérových riešení len zvyšujú.

Prejdime však ku konkrétnej implementácii online katalógu na internet. Jednými z najcitlivejších dát, ktoré

online katalóg (OPAC) obsahujú, sú výpožičné transakcie. Sú to informácie o uskutočnených súčasných alebo minulých

(teda už uzavretých) výpožičkách. Tieto sú v systéme nalinkované na identifikačné údaje používateľa, ktorý si knihy

alebo iné dokumenty požičal. Sú tam teda zároveň údaje, ktoré patria do jurisdikcie zákona o ochrane osobných

údajov, ktorý sme spomenuli vyššie.

Čo sa týka technickej stránky veci, väčšina veľkých KIS je naprogramovaných ako klient-server riešenie pre

niektorý z operačných systémov typu UNIX (teda napr. HP TRU64 UNIX, HP-UX, IBM AIX, prípadne pre systém SOLARIS od

spoločnosti SUN). Aj keď tieto operačné systémy majú úskalia bezpečnosti riešené na solídnej úrovni, je tu predsa

potenciálna hrozba. Mnohé z týchto systémov môžu obsahovať bezpečnostné trhliny, ktoré môžu byť zneužité

potenciálnym útočníkom.

OPAC zväčša v rámci internetu funguje ako verejne dostupný vyhľadávací nástroj v prostredí webu s možnosťami

výpožičiek pre používateľa (teda napr. zadanie žiadanky, predĺženie výpožičky alebo napr. zmena hesla či iných

používateľských nastavení atď.).

Napojiť systém s kritickými dátami na internet sa teda najprv môže javiť ako zlý nápad, pretože na internete

sa môžu nachádzať aj tisíce profesionálnych alebo amatérskych útočníkov, skúšajúcich “nabúrať sa” do systému. Lenže

pokiaľ sa má knižnica otvárať svojim používateľom a vyjsť spoza “kamennej budovy” do otvoreného kybernetického

priestoru pre všetkých, musí rátať aj s určitými potenciálnymi rizikami a podľa toho sa aj zachovať.

OPAC je často programovaný pre open source webový server Apache. Môže byť teda vzhľadom na vlastný KIS

kvalitne zabezpečený, avšak pokiaľ existuje bezpečnostná chyba v tomto webovom serveri, zvyšuje sa riziko útoku na

systém.

Konkrétne riziká pri pripojení online katalógu na internet

Počítač je najlepšie chránený vtedy, keď je ho možné napadnúť len prostredníctvom priameho fyzického prístupu

k nemu. Takúto situáciu však docielime iba vtedy, keď počítač vôbec nie je pripojený na sieť, prípadne (vo

všeobecnejšom význame) na internet. Pokiaľ však ide o pripojenie OPAC-u na internet, nie je to možné, pretože jeho

služby by tak boli používateľom nedostupné a OPAC by nespĺňal svoj cieľ – slúžiť používateľom.

Množstvo bezpečnostných dier sa môže v našom prípade objaviť vďaka zlej konfigurácii napr. webového servera,

firewallu, proxy servera a pod. Keďže hovoríme o OPAC-u v prostredí webu, zameriame sa ďalej na webový server a

jeho bezpečnostné riziká.

Útokov môže byť niekoľko a sú známe napr. aj z médií. K najznámejším vo webovom prostredí patria:

-

zneužitie jazykov Java a Javascript;

-

zneužitie a manipulácia s cookies webového prehliadača;

-

odhalenie hesiel a následný prienik do používateľských nastavení, prípadne aj ďalej do systému (závisí od

privilégií, ktoré majú odtajnené kontá);

-

útok na nešifrovanú komunikáciu v prostredí protokolu HTTP.

Pre OPAC neexistujú špeciálne bezpečnostné predpisy. Keby sme chceli aspoň načrtnúť niekoľko bezpečnostných

zásad pre server aj klienta, kde sa má nachádzať OPAC, mohli by to byť napr. tieto body:

-

na počítačoch, kde sa nachádza OPAC, by nemali byť prístupné žiadne iné internetové služby, ktoré nie sú

nevyhnutne potrebné a využívané pre fungovanie OPAC-u, teda napr. e-mail, FTP, telnet, ssh atď.;

-

logy (súbory s protokolmi o vykonávaných procesoch v systéme) by mali byť zaznamenávané a priebežne

analyzované, aby bolo možné určiť, či sa niekto snaží alebo snažil o prienik do systému;

-

všetky kontá a heslá v systéme majú mať regulovanú správu a každé nevyužívané používateľské konto by malo

byť vymazané zo systému, pokiaľ je nepotrebné. To isté platí aj o programoch v systéme a zároveň aj o

nepotrebných dátach a všetkých iných nepotrebných súboroch;

-

v ideálnom prípade by OPAC mal komunikovať len s autorizovanými terminálmi v knižnici určenými na tento

účel. V prípade komunikácie cez internet by bolo ideálne mať duplikovaný server s databázou a všetkými

transakciami, ktorý by bol ako zrkadlo ku hlavnému serveru a v prípade problémov by bol k dispozícii. Samozrejme,

v praxi to v našich slovenských finančných podmienkach v knihovníctve nie je možné, preto musíme voliť skôr

lepšie zabezpečenie hlavného a často jediného servera;

-

zamestnanci technických odborov by mali byť zodpovední za sledovanie bezpečnostných opráv od dodávateľa

OPAC-u a tiež bezpečnostných opráv od dodávateľa operačného systému UNIX (prípadne iného);

-

bežné prieniky do systému sa snažia obísť bezpečnostné nastavenia OPAC-u na termináloch v knižnici a

taktiež aj prostredníctvom internetu. Nástroje na prienik do systému bývajú publikované na špecializovaných

stránkach na internete a je teda možné sa proti nim brániť ich dôkladným naštudovaním a tiež naštudovaním ochrany

pred nimi;

-

najmä UNIX systémy sú založené na právach, ktoré má každý súbor nachádzajúci sa v nich. Zároveň je každý

súbor zaradený do určitej skupiny. Treba preto dbať na to, aby boli práva k súborom aj zaradenie do skupín v

rámci operačného systému dobre bezpečnostne ošetrené;

-

bezpečnosť OPAC-u býva niekedy podceňovaná spoliehaním sa na relatívne málo informácií o ňom a zároveň jeho

relatívnu bezpečnostnú nepriepustnosť. Tieto dôvody sú však už v súčastnosti úplne prekonané. UNIX systémy a

zároveň webové servery, na ktorých sú postavené, majú svoje známe a často aj zverejnené bezpečnostné trhliny.

Takže bezpečnostné diery v OPAC-u môžu byť ešte viac prístupné tisícom potencionálnych utočníkov v prostredí

internetu;

-

a na záver netreba zabúdať aj na priebežné zálohovanie všetkých dát (denné, prípadne aj v iných periódach).

Je to dôležité aj pri poruche hardvéru, ktorá by mohla dáta ohroziť alebo úplne zničiť.

Uvedomujeme si, že tento výpočet bezpečnostných rizík nie je kompletný, ale môže poslúžiť aspoň ako názorná

ukážka na zorientovanie sa v problematike.

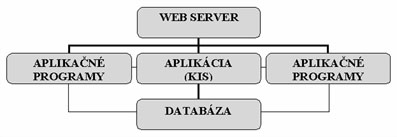

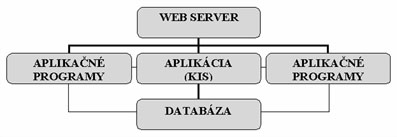

Jednoduchá schéma webovej aplikácie KIS

Zjednodušene by sme komunikáciu komplexného KIS s databázou prostredníctvom webu mohli načrtnúť podľa

pripojeného obrázka, kde webový server vystupuje navonok ako komunikačný aj navigačný systém a za ním je konkrétna

programová aplikácia KIS, ktorá je naprogramovaná nad určitou databázou, pričom do koexistencie môžu vstupovať aj

iné služby a aplikačné programy, ktoré spolupracujú s hlavnou KIS aplikáciou a zároveň môžu pristupovať k databáze.

Na webový server sa potom zvonku pripája webový prehliadač ako klient, čo však už na obrázku nie je

znázornené.

Kľúčom k lepšiemu zabezpečeniu webového servera s prepojením na databázu je jeho

kvalitná konfigurácia a potom následne

bezpečnostná údržba (sledovanie opravných balíkov k webovému serveru, k operačnému systému, prípadne aj k

databáze a KIS aplikácii).

V našej krátkej úvahe budeme uvažovať o open source serveri

Apache, ktorý je vo svete najviac využívaný a používa sa na operačných systémoch typu UNIX, Linux aj v

prostredí MS Windows.

Apache je v súčasnosti najobľúbenejším webovým serverom v prostredí internetu, jeho inštalácie predstavujú

približne 60 % všetkých nainštalovaných webových serverov. K faktorom, ktoré rozširujú jeho popularitu, patria

napr. široké možnosti konfigurácie, možnosť rozšírenia prostredníctvom modulov, otvorenosť zdrojového kódu a tiež

cena – zadarmo, keďže je to open source projekt.

Problém so zabezpečením servera Apache môže vzniknúť už pri jeho spustení. Ide o to, že štandardný port

protokolu HTTP je 80. K tomuto portu sa môže pripojiť (resp. spustiť túto službu) iba root (teda superpoužívateľ či

správca systému s najväčšími privilégiami). A to môže byť dôvod pre útočníka – získať jeho práva. Dôležitou

myšlienkou teda je, že webový server nemá bežať pod superpoužívateľom root, ale ako používateľský proces.

Zraniteľnosť servera

môže útočník zvonku zistiť napr. tzv.

skenovaním portov, ktoré súvisia s webom, prípadne kde je predpoklad, že by sa web mohol nachádzať (napr.

štandardný port 80, ďalej 443 atď.) a tiež aj

špecializovanými programami

(tzv. skenermi) na zisťovanie bezpečnostných dier v systéme. Pokiaľ takýmto nástrojom zistí, že systém je

zraniteľný, prienik do vnútra je len otázkou času.

Zraniteľnosť webovej aplikácie – v našom prípade OPAC-u pre KIS – je možné zistiť napr.

prehliadnutím zdrojového kódu pro-

gramu (ak je niekde zverejnený, prípadne sa k nemu útočník dostane) a následným zistením slabín v

aplikácii, ďalej testovaním aplikácie – či už manuálnym, alebo opäť nejakým automatickým skenerom na zisťovanie

bezpečnostných dier. Možností by ale bolo určite viac, toto sú len najznámejšie postupy, ktoré potenciálni utočníci

používajú.

Webová komunikácia prostredníctvom zabezpečeného protokolu SSL/TLS

Šifrovaný prístup je jednoznačne lepším riešením, problém je však v tom, že zatiaľ sa v KIS veľmi nevyužíva,

čo je škoda. Dáta by boli viac chránené.

Keďže potreba chrániť informácie vznikla už dávnejšie a otvorená komunikácia v prostredí webu sa začala pre

utajené dáta javiť ako nebezpečná, firma Netscape vyvinula protokol SSL (Secure Sockets Layer). Oficiálnym

štandardom sa potom stal protokol TLS (Transport Layer Security Protocol) odvodený z protokolu SSL, verzia 3.

Protokoly SSL a TLS sú si síce veľmi blízke, ale sú navzájom nekompatibilné a klient alebo server musí byť

nakonfigurovaný pre používanie iba jedného z nich. Dôležitou vlastnosťou je autorizácia servera na základe

certifikátu servera alebo klienta. Využíva sa pritom asymetrická kryptografia. Najčastejšie je využívaný 128-bitový

šifrovací kľúč.

Takže v praxi to vyzerá tak, že pri použití HTTPS servera (zabezpečeného pripojenia) je server nastavený na

samostatný port (najčastejšie sa využíva port 443). Klient sa priamo prihlási na tento port cez SSL alebo TLS

komunikačnú vrstvu a klasická nešifrovaná komunikácia je v tomto prípade odmietnutá. Prebehne overenie certifikátov

a potom nastáva vlastná šifrovaná komunikácia. Toľko aspoň pre krátke priblíženie šifrovanej komunikácie. Táto je

omnoho bezpečnejšia ako tá nezabezpečená, avšak aj tu môžu existovať riziká prieniku do systému, aspoň

teoretické.

Riešenie bezpečnosti v databázach ORACLE

Keďže väčšina KIS je budovaná na databázach typu ORACLE, zhrnieme si, ako sa rieši bezpečnosť v databázových

systémoch ORACLE. Kľúčové je najmä to, že objekt v databáze môže vytvoriť len používateľ, ktorý má na to pridelené

právo, a druhou zásadnou vecou je, že každý objekt má svojho vlastníka-používateľa, ktorý ho vytvoril.

Vlastník môže nad objektom v tabuľke vykonávať určité operácie. Pokiaľ na to nemá zodpovedajúce privilégiá,

dostane zo servera len chybovú správu. Na združovanie rôznych typov práv používa ORACLE systém rolí.

Z toho teda vyplýva, že ORACLE má riešenú bezpečnosť na zodpovedajúcej úrovni. Problémom by bolo len to,

pokiaľ by niekto prenikol do vnútra systému a získal by nadštandardné práva.

Zhrnutie

Z toho, na čo sme sa v tejto krátkej úvahe snažili poukázať, vyplýva, že bezpečnosť aplikácií KIS je veľmi

dôležitá a zabezpečenie dát je striktne nutné. S veľkým nasadením treba zabezpečiť ochranu všetkých hesiel a ďalej

sa snažiť o bezpečnú a šifrovanú komunikáciu, pokiaľ je to možné. Dôležité sú aj kompetencie zamestnancov v rámci

bezpečnosti. Uvedomujeme si, že v našich slovenských finančných podmienkach je veľmi ťažké zabezpečiť komplexnú

bezpečnostnú politiku v rámci lokálneho aj globálneho pripojenia sa knižnice do internetu, ale je nutné aspoň

vyvinúť maximálne úsilie na dosiahnutie tohto cieľa. Niektoré bezpečnostné problémy patria do kompetencie

dodávateľských firiem, ale knižnica by mohla slúžiť aspoň na monitorovanie potenciálnych hrozieb a mala by mať

vyriešenú komplexnú politiku zálohovania všetkých dát.

Treba si totiž uvedomiť, že všetko, čo je na serveri umiestnené, je vlastne za určitých okolností prístupné

všetkým, ale treba to sprístupniť len určeným používateľom za určených okolností. Keď však budeme dbať aspoň na

niektoré zásady, ktoré sme tu načrtli, priblížime sa k lepšej forme zabezpečenia dát v knižničných online

katalógoch na internete.

Zoznam bibliografických odkazov a odporúčaná literatúra:

http://monitor.admin.musc.edu/~cfs/security/web_apps_vulnerability.pdf

–> Hacking Exposed: Web Application

http://monitor.admin.musc.edu/~cfs/security/index.html

–> Browser Use and Web Publishing: What is going on behind the scenes?

http://www.windowsecurity.com/pages/article_p.asp?id=1303

–> Secure Architecture for an SQL / Web Server

http://www.windowsecurity.com/pages/article_p.asp?id=1353

–> Web Browser Vulnerabilities: Is Safe Surfing Possible?

http://csrc.nist.gov/publications/secpubs/web-secvul.pdf

–> Advisory Memorandum on Web Browser Security Vulnerabilities

DOSTÁLEK, Libor a kol.

Velký průvodce protokoly TCP/IP – Bezpečnost. Praha : Computer Press, 2003. 2. aktualiz. vyd., 571 s. ISBN

80-7226-849-X

http://www.infopeople.org/resources/security/index.html

–> Library Computer and Network Security (infopeople)

HATCH Brian, LEE James, KURTZ, George

HACKING bez tajemství – Linux. Praha : Computer Press, 2003. 1. vyd., 644 s. ISBN 80-7226-869-4

http://www.bessercourse.com/outlinesOnly.asp?CTID=139

–> Network Security Principles: Web Based & Client/Server Apps / Course 139

GARFINKEL, Simson a SPAFFORD Gene.

Web Security, Privacy & Commerce. Cambridge, Mass. : O’Reilly, 2002. 2. ed., 786 p. ISBN

0-596-00045-6

LACKO, Luboslav: Web a databáze : Programujeme internetové aplikace. Praha : Computer Press, 2001. 1. vyd.,

250 s. ISBN: 80-7226-555-5

http://www.nedcc.org/plam3/tleaf312.htm –>

COLLECTIONS SECURITY: PLANNING AND PREVENTION FOR LIBRARIES AND ARCHIVES

http://www.libraryreference.org/security.html

–> Library Security Resources: A Bibliography

LAURIE, Ben, LAURIE, Peter: Apache:

Správa webového serveru. Praha : Computer Press, 1997. 1. vyd., 257 s. ISBN: 80-7226 043-X

http://hometown.aol.com/libraryguru31/myhomepage/writing.html

–> Security Issues in Ohio Public Libraries

McCULLOUGH-DIETER Carol a kol. Mistrovství v ORACLE8 : Vyvíjíme a spravujeme databázové aplikace. Praha :

Computer Press, 1999. 952 s.

http://library.osu.edu/events/cs/techseminar04/bib/security.html

–> Network Security in Libraries

http://www.tsl.state.tx.us/ld/pubs/compsecurity/

–> Computer and network security in small libraries: A guide for planning. Texas State Library &

Archives Commission

|